如何保护涉密信息的复印机安全(有效措施及关键操作)

游客 2024-09-22 11:54 分类:网络技术 59

在现代社会,复印机成为办公室中不可或缺的工具。然而,复印机也存在着涉密问题,如果不加以妥善处理,很容易导致敏感文件的泄漏。本文将探讨如何有效解决复印机涉密问题,保护敏感文件的安全。

一:设定访问权限

-通过设定访问权限,只允许授权人员使用复印机。

-在复印机上设置密码或使用刷卡系统,限制非授权人员的操作。

-管理员可以根据需要为各个用户设置不同的权限,确保敏感文件仅由有权人员复印。

二:加密打印

-使用加密打印功能,对敏感文件进行加密保护。

-通过在打印前输入密码或使用加密证书,确保只有具备权限的用户可以打印文件。

-加密打印可以有效防止非法复制和泄露文件内容。

三:定期清空硬盘

-复印机硬盘可能会存储复印过的文件,这些文件可能包含敏感信息。

-定期清空复印机硬盘,确保之前的复印记录无法被他人恢复和查看。

四:安装安全更新

-定期检查复印机的软件版本,并安装最新的安全更新。

-更新可以修复已知的漏洞和弱点,提高复印机的安全性能。

五:使用水印技术

-在打印文件上添加水印,如"机密"或"仅供内部使用",以防止未经授权的复制和泄露。

-水印技术可以有效减少非法传播敏感文件的风险。

六:监控和审计

-安装监控摄像头,监控复印机使用情况。

-设立审计制度,记录每次复印的文件、时间和操作人员,以便追踪和排查涉密问题。

七:提供培训和宣传

-为员工提供有关复印机涉密问题的培训,让他们了解涉密文件的重要性和保护方法。

-定期进行宣传活动,加强员工对涉密问题的警觉性。

八:锁定复印机

-在办公室休息时间或离开办公室时,要确保复印机处于锁定状态。

-避免未经授权的人员随意使用复印机,减少敏感文件泄漏的风险。

九:安全摧毁废纸

-避免废纸篓中的文件被他人窃取。

-安装专用的废纸处理设备,对涉密文件进行安全摧毁。

十:密封敏感文件

-在复印前,使用封条或密封袋对敏感文件进行密封。

-这样做可以确保复印后文件不易被替换或篡改。

十一:限制网络连接

-对复印机进行网络隔离,限制其与外部网络的连接。

-这样可以减少网络攻击和非法访问的风险。

十二:更新打印策略

-根据不同的敏感程度,制定合理的打印策略。

-减少不必要的复印和打印行为,降低敏感文件泄漏的概率。

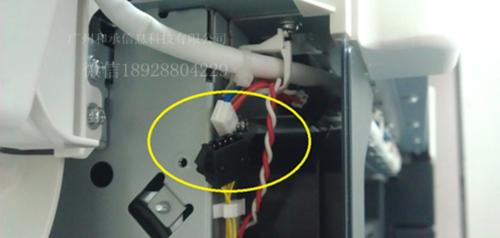

十三:加强物理安全

-将复印机放置在安全区域,限制人员的接近。

-安装报警设备,保护复印机免受盗窃和破坏。

十四:多重验证措施

-引入多重验证措施,如指纹识别、虹膜扫描等。

-这些措施可以提高复印机的安全性,确保只有授权人员能够操作。

十五:

-复印机涉密问题对于保护敏感文件的安全至关重要。

-通过设定访问权限、加密打印、定期清空硬盘等措施,可以有效解决复印机涉密问题。

-同时,提供培训和加强物理安全等措施也是必不可少的。

-只有综合运用各种方法,才能确保敏感文件的保密性和安全性。

如何保护涉密信息的复印机安全

随着科技的进步和信息时代的发展,涉密信息的保护成为企业和个人必须关注的重要问题。而复印机作为一种常见的办公设备,也面临着信息泄露的风险。本文将介绍如何保护涉密信息的复印机安全,提供一些有效措施和关键操作,以维护信息安全。

一:加强物理安全

-安装复印机在相对安全的位置,避免遭到未经授权的访问

-将复印机放置在安全锁定的房间或办公室内,避免遭到不法分子的破坏

二:设置用户权限

-根据岗位需要,为不同用户设置不同的权限,限制其可以使用复印机的功能和访问特定文件

-确保只有经过授权的人员可以进行敏感文件的复印和打印

三:加密文件传输

-使用安全加密的协议进行文件传输,防止未经授权人员窃取敏感信息

-将复印机与网络连接时,确保使用安全协议和认证机制来保护数据传输的安全性

四:限制复印和打印功能

-根据需要,禁用复印机的某些功能,如打印双面、扫描到电子邮件等,以减少信息泄露的风险

-使用打印审计功能,记录打印和复印活动,及时发现异常行为

五:定期维护和更新

-对复印机进行定期维护和检查,确保其安全功能正常运行

-及时更新复印机的软件和固件,修复潜在的漏洞和安全问题

六:加强员工培训

-通过培训和教育,提高员工对涉密信息保护的意识,教导正确的操作方法和安全措施

-加强对员工的监督和检查,防止信息泄露和滥用

七:使用水印和隐藏文本

-在复印件上添加水印,标识其为涉密文件,提醒人们注意保密性

-使用隐藏文本功能,将敏感信息隐藏在打印文件中,防止他人获取

八:强化网络安全

-加强复印机与网络的连接和访问权限的控制,防止未授权人员进行非法访问

-安装防火墙和入侵检测系统,确保网络环境的安全性,减少恶意攻击的风险

九:建立安全审查和报告机制

-建立定期的安全审查机制,检查复印机的安全性和合规性

-建立信息泄露事件的报告机制,及时发现和解决问题,减少损失

十:遵守法规和政策

-遵守相关法规和政策,如数据保护法、信息安全管理体系等,确保复印机的合规性和安全性

-定期审核和更新企业的信息安全政策,以适应不断变化的威胁和需求

十一:数据备份和灾难恢复

-定期备份复印机中的重要数据和设置,以防止数据丢失和损坏

-建立灾难恢复计划,确保在遭受意外情况时能够快速恢复复印机功能

十二:合作伙伴的选择与管理

-在选择供应商时,考虑其信息安全保障措施和合规性

-管理合作伙伴的访问权限,限制其对涉密信息的复印机的访问和使用

十三:加强内部监控和检查

-使用监控工具,跟踪复印机的使用情况和操作记录,及时发现异常行为

-对涉密信息进行分类和标识,加强对重要信息的保护和控制

十四:应急响应与处置

-建立应急响应计划,对复印机涉密信息泄露事件进行及时处理和处置

-针对不同类型的安全事件,制定相应的应急响应流程和方案

十五:

通过以上措施和关键操作,我们能够有效保护涉密信息的复印机安全。无论是从物理安全、用户权限设置、加密传输等方面,还是从软件更新、员工培训、网络安全等方面,都需要综合考虑和维护。只有建立全面的安全体系,并且与法规和政策保持一致,才能最大限度地减少信息泄露的风险,确保涉密信息的安全。

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌抄袭侵权/违法违规的内容, 请发送邮件至 3561739510@qq.com 举报,一经查实,本站将立刻删除。!

- 最新文章

- 热门文章

-

- 手机贴膜后如何拍照更清晰?

- 如何将违法拍摄的照片安全传送到他人手机?传输过程中需注意哪些隐私问题?

- 电脑手表通话时声音如何打开?操作步骤是什么?

- 投影仪B1与B2型号之间有何区别?

- 电脑音响声音小且有杂音如何解决?

- 苹果拍投影仪变色怎么解决?投影效果如何调整?

- 电脑黑屏怎么关机重启?遇到黑屏应该怎么办?

- 使用siri拍照时如何显示手机型号?设置方法是什么?

- 新电脑无声音驱动解决方法是什么?

- 笔记本电脑如何查看电子课本?

- 苹果手机拍照出现黑影怎么处理?如何去除照片中的黑影?

- 投影仪如何连接点歌机?连接过程中遇到问题如何解决?

- 电脑配置如何查询?如何根据配置选择合适的电脑?

- 无线网卡故障如何排查?

- 哈趣投影仪频繁损坏的原因是什么?如何预防和维修?

- 热评文章

-

- 中国手游发行商全球收入排行是怎样的?2023年最新数据有哪些变化?

- 彩色版主视觉图公开是什么?如何获取最新版主视觉图?

- 军神诸葛亮是谁?他的生平和成就有哪些?

- 镜常用连招教学怎么学?连招技巧有哪些常见问题?

- 如何提高机关枪的精准度?调整攻略有哪些常见问题?

- 中国棋牌游戏有哪些常见问题?如何解决?

- 探索深海类游戏介绍?有哪些特点和常见问题?

- 盖提亚怎么玩?游戏玩法介绍及常见问题解答?

- 好玩的网络游戏有哪些?如何选择适合自己的游戏?

- 春节七大重磅活动曝光?如何参与及注意事项是什么?

- 如何制定有效的推广投放策略?常见问题有哪些?

- 我叫MT2深度解析?游戏玩法和角色特点是什么?

- 鸭嘴兽平台与传统寄售行有何不同?选择哪个更合适?

- 震震果实如何解锁新招式?新招式的威力如何?

- 免费好用的加速器有哪些?如何选择适合自己的加速器?

- 热门tag

- 标签列表